BI – Controletechnische functiescheiding

Alles te weten komen over BI & Analytics?

Cadran-analytics.nl is hier dé plek voor. Ontdek de mogelijkheden van Business Intelligence & Analytics tools om waardevolle inzichten te krijgen in uw data.

Oracle BI – Overpeinzingen (5) – Cadran publiceert een reeks artikelen over het gedachtegoed rondom Oracle Business Intelligence in combinatie met Oracle JD Edwards. In deze artikelen komen diverse overwegingen en overpeinzingen aan bod, die behulpzaam kunnen zijn in het maken van de juiste beslissingen bij de implementatie en toepassing van beide systemen. In de voorgaande artikelen is ingegaan op het sterschema, feiten, dimensies en het samenspel tussen deze twee.

In dit artikel wordt ingegaan op de administratieve organisatie, de controletechnische functiescheiding en de beveiliging die daar bij hoort.

Voor de veiligheid

Wanneer Oracle Business Intelligence bedrijfsbreed wordt ingezet om informatie binnen (of mogelijk zelfs buiten) de organisatie te ontsluiten, kan security niet achterwege blijven. Gebruikers van de software zijn in te delen in groepen en/of afdelingen en kennen vanuit hun functies bepaalde rollen. Daar hoort onverbiddelijk bij dat bepaalde data juist wel of juist niet zichtbaar mag zijn.

BI Security

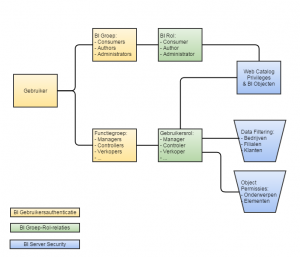

Een gebruiker die in BI inlogt, valt daarmee onder één of meer groepen. Groepen zijn gekoppeld aan rollen en die rollen kennen privileges en permissies. Uit de doos komt Oracle Business Intelligence met de volgende rollen:

- BI Consumers – Mogen BI Objecten (Dashboards & Analytics) interactief bekijken.

- BI Authors – Mogen (ad hoc) Analytics opzetten en mogen deze in hun persoonlijke werkomgeving opslaan.

- BI Administrators – Mogen gedeelde Dashboards opzetten en kunnen de (door Authors vervaardigde) Analytics publiceren.

De laatste rol heeft tevens de rechten om het systeembeheer, gebruikersonderhoud en ontwikkelingswerk uit te voeren.

In de praktijk zullen BI Consumers opgedeeld worden in functionele rollen in de organisatie, die hierdoor worden ingeperkt tot datgene wat zij te zien mogen krijgen. BI Administrators zullen doorgaans alles mogen zien en doen. BI Authors zijn de tussenvorm. Afhankelijk van de organisatie zullen zij in informatiebehoefte mogen voorzien voor de hele organisatie en alle onderwerpgebieden en dus toegang hebben tot alle informatie of juist worden ingeperkt tot een bepaald gebied waarover zij mogen rapporteren. Afhankelijk van de omvang en complexiteit van de organisatiestructuur zijn hier meerdere specifieke lagen en combinaties van rechten in aan te brengen.

Privileges en Permissies bevinden zich op twee belangrijke niveaus:

- Web Catalog – Wie mag welk BI Object (Dashboardpagina’s & Analytics) bekijken en welke functieknoppen zijn daarbij beschikbaar?

- Common Enterprise Information Model – Wie heeft toegang tot welke componenten uit het informatiemodel en welke datafiltering speelt daarbij?

Schematisch verhoudt het bovenstaande zich als volgt:

Met de volgende aanvullende en verklarende opmerkingen:

- Rechten zijn gekoppeld aan rollen. Rollen zijn gekoppeld aan groepen;

- Gebruikers zijn gekoppeld aan groepen;

- Het verdient aanbeveling groepen en rollen 1 op 1 te houden, maar vermenging is mogelijk. Indien hierbij conflicten ontstaan (de ene rol mag iets wel, de andere rol niet), dan wordt de benadering van Minste Beperking toegepast;

- Web Catalog Privileges & BI Objecten bestuurt welke dashboards iemand te zien krijgt en welke toepassingen daarop uit te voeren zijn;

- Datafiltering slaat op de inperking van data, die iemand mag zien, zoals alleen van eigen bedrijf of filialen of van eigen klanten;

- Objectpermissies slaan op de data-elementen die voorhanden zijn, zoals onderwerpgebieden en daarbinnen kolommen. Zo kan geregeld worden dat iemand toegang heeft tot het onderwerpgebied Omzet en daarbinnen de Marge juist wel of juist niet mag zien.

Het verdient aanbeveling altijd te werken met zogenoemde negatieve security. Dit houdt in dat iedereen niks mag, tenzij daar expliciet toegang voor wordt verleend.

JD Edwards Security

Wanneer Oracle JD Edwards al langer in gebruik is, zal hierin soortgelijke controletechnische functiescheiding zijn aangebracht om de administratieve organisatie te ondersteunen. De techniek van Oracle BI laat het toe om de hierin aangebrachte opzet (zoals bijvoorbeeld Row Security op Company of Business Unit) in het Common Enterprise Information Model te gebruiken en toe te passen. Dit lijkt voor de hand te liggen. Echter: Een gebruiker van JD Edwards is over het algemeen een operationele back-office-medewerker. Gebruikers van Oracle Business Intelligence bevinden zich door alle lagen van de organisatie op zowel operationeel, als tactisch en strategisch niveau. Een directeur of vertegenwoordiger zal mogelijk dankbaar gebruik maken van de interactieve dashboards, maar niet zo snel een gebruiker binnen Oracle JD Edwards zijn.

Daarnaast speelt uiteraard de overweging van licenties van deze systemen, maar belangrijker is dat Oracle Business Intelligence mogelijk meer onderwerpgebieden kan bedienen dan alleen de ERP-administratie. Naast bijvoorbeeld Debiteurenadministratie en Omzetanalyses kan bijvoorbeeld ook een Personeel Informatie Systeem en een Laboratoriumsysteem worden ontsloten.

Een fraaie tussenvorm is te vinden in de operationele rapportagecomponent in Oracle BI, te weten BI Publisher. In combinatie met Oracle JD Edwards kent dit rapportagetool een speciale mogelijkheid om de data te ontsluiten via de Oracle JD Edwards Data Access Driver (DAD). Door de data van JD Edwards via deze connector te ontsluiten, wordt juist wel de datasecurity van JD Edwards toegepast. Doordat ervan uit wordt gegaan dat de gebruiker, die zich op dit tool aanmeldt, ook binnen JD Edwards bestaat, kan de row-security van JD Edwards worden toegepast en ziet de gebruiker met BI Publisher rapportages dezelfde data, die ook binnen JD Edwards getoond worden. Bijkomend voordeel van deze connector is dat niet alleen via de row-security van JD Edwards wordt gewerkt, maar ook via de Data Dictionary van JD Edwards. Hierdoor zijn omschrijvingen van tabellen, kolommen en UDC-codes direct beschikbaar en worden datums en getallen in dezelfde formattering als in JD Edwards gepresenteerd. De standaarddocumentatie van Oracle JD Edwards met BI Publisher geeft hier uitgebreide informatie over.

One Identity Store

Oracle komt met het integreren van alle software steeds meer met de mogelijkheden voor een enkele Identity Store, waarin alle gebruikers van alle systemen centraal zijn vastgelegd. Authenticatie van gebruikers vindt plaats tegen dit ene centrale systeem en krijgen daarmee rechten en toegangen tot de relevante applicaties op het juiste niveau. Dit kan in de vorm van Oracle Single Sign On of via bijvoorbeeld Microsoft Active Directory (de standaard Windows logon).

Oracle JD Edwards kent de mogelijkheden om authenticatie van gebruikers tegen een dergelijke centrale gebruikersbank te doen. Oracle Business Intelligence gaat daar eigenlijk zelfs vanuit. De Web Logic Server waarop de software draait, kent eigen gebruikers, groepen en rollen, maar veronderstelt dat een externe applicatie de gebruikers en groepen aanlevert. Het is de trend dat Oracle steeds meer applicaties op deze manier van een centrale authenticatie en security voorziet en het zit in de lijn der verwachtingen dat JD Edwards security ook op die manier vorm zal krijgen.

In een later artikel zal worden ingegaan op de manier waarop Oracle Business Intelligence van een zogenoemde LDAP-provider kan worden voorzien, waarmee gebruikers via Microsoft Active Directory kunnen worden aangemeld.

Datafiltering

Een krachtig element van de mogelijkheden binnen Oracle Business Intelligence is de datafiltering. Bij de verschillende onderwerpgebieden kunnen voor de verschillende rollen filters worden opgezet, die data inperken tot hetgeen iemand mag zien. Een voor de hand liggend voorbeeld hiervan is Company Security. Daarmee is te regelen dat een directeur informatie over alle bedrijven mag zien en een manager BeNeLux slechts informatie over een beperkte set bedrijven. Dit vergt in de initiële opzet dat ergens wordt vastgelegd welke gebruikers of groepen of rollen toegang hebben tot welke bedrijven. Oracle BI kan die relaties gebruiken in het informatiemodel. De datafilters worden toegevoegd in dat informatiemodel en wanneer een gebruiker een bepaald dashboard bekijkt dan zal data (zowel feiten als dimensies) ingeperkt worden tot alleen het toegestane. Het komt er simpelweg op neer dat deze inperking onder water aan de where-clause van de query wordt toegevoegd.

Dit biedt een enorm veelzijdig en flexibel mechanisme om de informatie voor gebruikers in te perken tot hetgeen ze gerechtigd zijn, zonder dat het BI Model en/ of de dashboards in structuur hoeven te wijzigen of dat specifieke dashboards voor specifieke functiegebieden hoeven te worden ontwikkeld.

Dashboards & BI Objecten – De Web Catalog

Een Dashboard in Oracle BI bedient informatie over een bepaald onderwerpgebied. Een dashboard kan uit meerdere pagina’s bestaan en op dashboardpagina’s bevinden zich Analytics. Al deze BI-objecten zijn opgeslagen in de Web Catalog, een directorystructuur met een logische indeling. Door deze indeling handig op te zetten, is het vervolgens goed mogelijk de juiste rollen toegang te geven tot de juiste dashboardpagina’s en delen uit die Web Catalog. Zo kan voorkomen worden dat een Medewerker Personeelszaken ook het dashboard met Omzetinformatie te zien krijgt. De management-tools van Oracle BI bieden hiervoor een veelzijdig en krachtig onderhoudsmechanisme waarmee een hoge mate van flexibiliteit en gebruiksgemak wordt gerealiseerd.

Pars Pro Toto

Een voorbeeld:

Een filiaalhouder heeft in Oracle BI inzicht in de omzetcijfers van zijn eigen winkel. Daarnaast toont Oracle BI hem welke aandeel zijn winkel bijdraagt in de totale omzet en hoe goed hij het ten opzichte van andere winkels doet. Hij heeft echter geen inzicht in de informatie van andere winkels.

Het bovenstaande voorbeeld lijkt security-technisch een onmogelijkheid en paradox. Oracle Business Intelligence heeft echter de tools om het bovenstaande mogelijk te maken. Dit kan zelfs zover gaan dat dit zogenoemde Pars Pro Toto (ofwel deel van het geheel) alleen getoond wordt, indien dit cijfer uit bijvoorbeeld meer dan vijf componenten is opgebouwd. Zijn er immers maar twee winkels in het totaal betrokken, dan is het voor de filiaalmanager zeer eenvoudig om af te leiden welk deel de andere winkel verzorgt. Op deze manier kan ook bediend worden dat gemiddeldes en contributies aan het geheel pas worden getoond als deze een representatieve steekproef van de data vormen. Zo kan geregeld worden dat een bepaald percentage alleen verschijnt indien het gemiddelde uit minimaal 10 elementen bestaat.

Dit is een voorbeeld van de krachtige analysemogelijkheden die de toolset van Oracle Business Intelligence biedt.

Definities – One Version of the Truth

Wederom valt of staat alles met definities. Datafiltering perkt immers in wat men te zien krijgt en dus beïnvloedt het de volledige waarheid. Het is dus van belang de rollen, groepen en datafiltering mee te nemen in de beschrijving van de bedrijfsdefinities in het eerder genoemde bedrijfswoordenboek. Omzet is niet zomaar Omzet. De inhoud van het cijfer is afhankelijk van:

- Hoe dit bedrijfstechnisch gedefinieerd is.

- Welke implementatievraagstukken in Oracle JD Edwards zijn toegepast om dit te administreren.

- Welke condities er aan de presentatie ten grondslag liggen.

- Welke inperkingen er vanuit security-oogpunt op moeten worden toegepast.

Het is dus zaak security al in een vroeg stadium te betrekken in de analyse en opzet van de toepassingen in Oracle Business Intelligence. Het kan van grote invloed zijn op de keuzes en aanpak van de realisatie en dus op de waarheid die men te zien krijgt.

Security Matrix

De hele opzet en structuur van rollen, groepen en rechten kan het best gevangen worden in een zogenoemd Security Matrix. Daarbij is vast te leggen welke data en objecten in Oracle Business Intelligence horen. Op deze manier behoudt men inzicht in deze structuur en dat garandeert de beheersbaarheid. Applicatie- en Systeembeheerders zullen, wanneer er nieuwe onderwerpgebieden en nieuwe dashboarden worden opgeleverd in BI steeds moeten nadenken over welke rollen en groepen hier welke vorm van toegang hebben. De tools bieden letterlijk slechts de gereedschappen. De bedrijfsprocessen dicteren de inhoudelijke aspecten.

In een later artikel wordt ingegaan op de Act-As-functionaliteit van Oracle Business Intelligence. Een mechanisme dat bij het testen en naspelen van de security-opzet een zeer goed hulpmiddel kan zijn.

De implementatie van een BI-oplossing is meer dan de implementatie van een softwareoplossing. De visie van Cadran is gericht op het bepalen van de juiste informatie, die op het juiste moment bij de juiste mensen in uw organisatie beschikbaar is. Daarbij is een gedegen projectaanpak zeer belangrijk om de valkuilen van een dergelijke implementatie te voorkomen. BI gaat namelijk niet over het ontwikkelen van rapporten of het creëren van mooie dashboards. BI gaat over het managen van uw organisatie en Cadran is uw partner als het gaat om Business Intelligence en JD Edwards.

Auteur: Rick Brobbel

BI Consultant bij Cadran Consultancy